ホームへ戻る

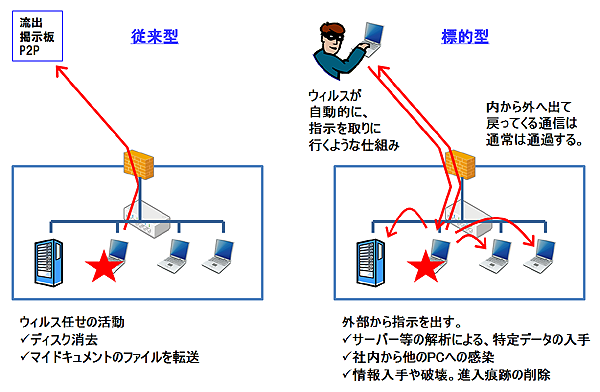

最近のウィルス事故の傾向は, 標的型

2012年ごろから, 官公庁や大企業で, 悪意のウィルスによる大規模な情報漏洩事故が発生しています。 従来もウィルスによる事故は多くありましたが, 最近の特徴は, いきあたりばったりで, そのパソコンにあるデータを壊す/公開するではなく, 必要とする情報を巧妙に盗み出していることころにあります。

これが標的型の攻撃というものです。

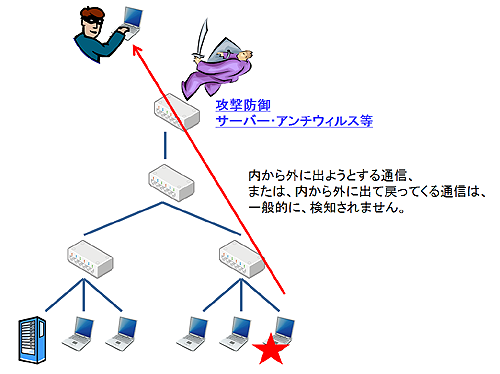

なぜ外と通信できるのか

では, なぜ, 外と通信が出来てしまうのか。

どれほどのセキュリティ対策を講じても, ウィルスの1つを, メール経由, ダウンロードURLなどで, いずれかのパソコンに送る込むことは それほど難しくはありません。 まず, 最初の1台に潜入したウィルスには外部に指示を取りに行く機能を入れておきます。 一般に, 外部から内部への通信は拒否されますが, 内部から外部への通信は通過します。 (そうしないと, ウェブブラウズが出来ません)。 こうして, 外部との通信が出来るルートが完成します,

※ 子会社や取引先など比較的にセュリティの甘い組織に侵入し, そこと, 親会社との通信を傍受することで, 取引先社員になりすました 内容のメールに, 添付ファイルやURLを付けて送信し ウィルス感染させるなどの手法も取られるようです。

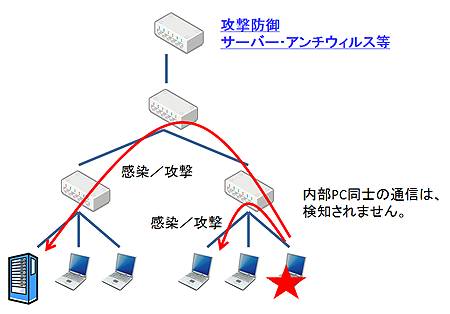

広がることを, なぜ防げないのか

侵入したウィルスは, 社内で感染していきます。 では, なぜ, 広がることを検知できないのか。

侵入したウィルスは, セキュリティの甘いパソコンを探したり, ネットワーク上に流れるパスワードを盗聴したりして, 感染を広げていきます。このような内部ネットワーク内で行われる 活動を検知するための対策は, これまで講じられて来ませんでした。

そして, 社内にウィルスが蔓延し, 管理者のパスワードは把握され, 情報が抜き取られていきます。または, 破壊等が行われます。

そのための対策は

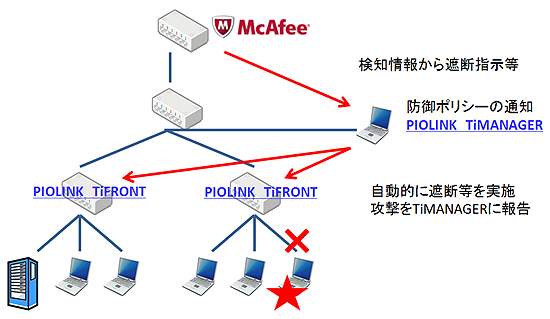

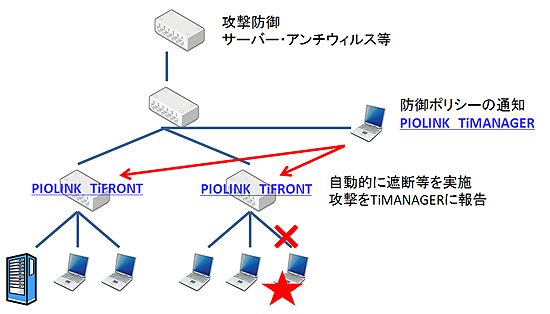

対策は非常にシンプルで, 各パソコンが繋がるスイッチを, ウィルスの感染活動を検知できるものに変更することです。

標的型に対応したスイッチは, ネットワークの盗聴や IPアドレス調査など, ウィルスの感染活動の兆候がある通信を検知すると それを報告するとともに, その通信を遮断します。

各スイッチからのレポートの確認と, 設定のために, 管理パソコンが, 1台, 必要になります。

オプションとして

さきほどの話と矛盾しますが, もし, なんらかの事情で, ウィルスと外部の通信がUTMで 検知された場合には, これと連動し, 該当するPCを遮断することも出来ます。